Заштитна компанија АВГ, позната по својим бесплатним и комерцијалним безбедносним производима који нуде широк спектар заштитних мера и услуга повезаних са сигурношћу, недавно је изложила милионе корисника Цхроме-а тако што је у темељном смислу пробила безбедност Цхроме-а у једном од својих проширења за веб прегледач.

АВГ, као и многе друге компаније које нуде бесплатне производе, користи различите стратегије монетизације како би остварио приход од својих бесплатних понуда.

Један део једначине је да купци надограде на плаћене верзије АВГ-а и неко време, то је био једини начин на који су ствари функционирале за компаније попут АВГ-а.

Бесплатна верзија функционише сама по себи, али користи се за оглашавање плаћене верзије која нуди напредне функције као што су анти-спам или побољшани фиревалл поред тога.

Сигурносне компаније почеле су да додају друге токове прихода у своју бесплатну понуду, а једна од најистакнутијих у последње време укључивала је креирање проширења прегледача и манипулацију подразумеваним претраживачем, почетном страницом и новом картицом која иде уз то. .

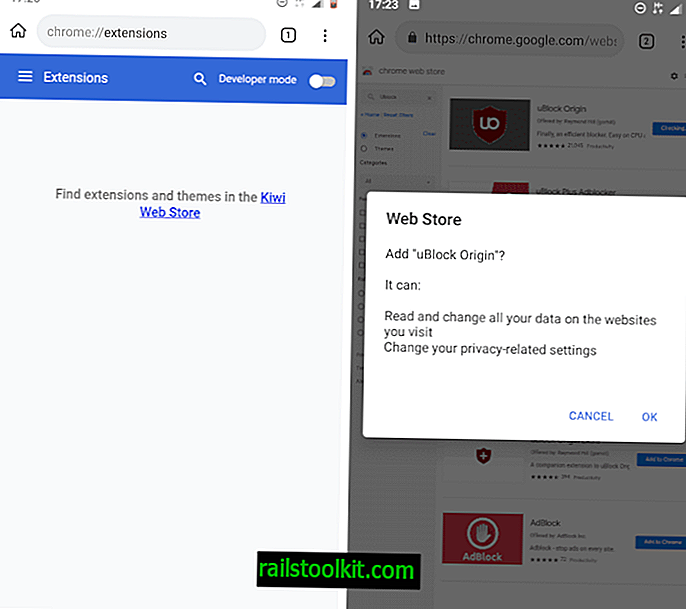

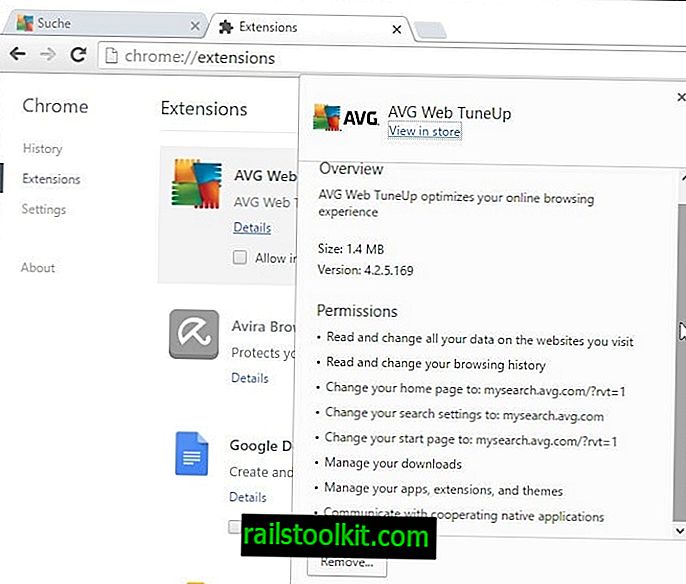

Купци који на свој ПЦ инсталирају АВГ софтвер добивају промпт на крају да заштите своје прегледаче. Кликом на ок у интерфејсу инсталира се АВГ Веб ТунеУп у компатибилне прегледаче са минималном интеракцијом корисника.

Проширење има више од 8 милиона корисника према Цхроме веб продавници (према Гоогле-овим сопственим статистикама готово девет милиона).

На тај начин се мења почетна страница, нова страница са картицама и подразумевани добављач претраге у веб прегледачу Цхроме и Фирефок ако су инсталирани на систем.

Проширење које се инсталира захтева осам дозвола, укључујући дозволу за „читање и промену свих података на свим веб локацијама“, „преношење мангеа“, „комуникацију са матичним апликацијама које сарађују“, „управљање апликацијама, додацима и темама“ и промену почетне странице, подешавања претраге и почетну страницу до прилагођене странице за претрагу АВГ-а.

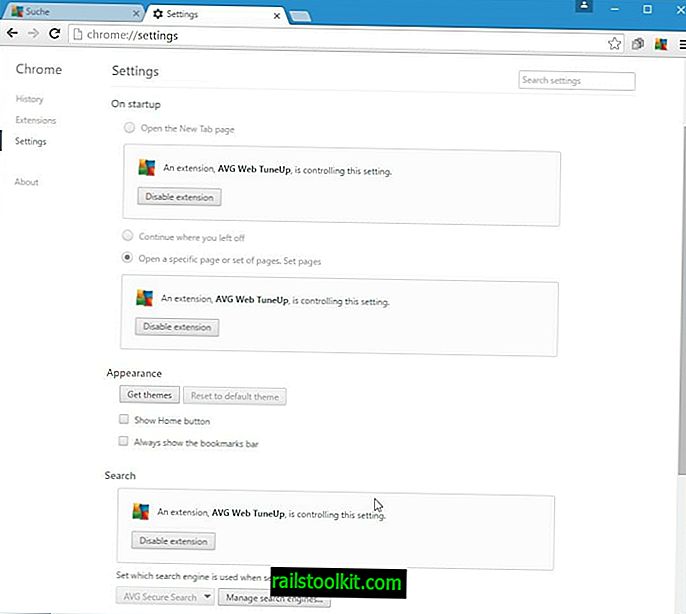

Цхроме примећује промене и тражиће од корисника који нуде да врате подешавања на њихове претходне вредности ако промене које је извршио додатак нису биле намењене.

Довољно је неколико проблема који настају приликом инсталирања проширења, на пример да промени подешавање покретања у „отвори одређену страницу“ занемаривши избор корисника (на пример, да настави последњу сесију).

Ако то није довољно лоше, прилично је тешко изменити промењене поставке без деактивирања проширења. Ако проверите Цхроме подешавања након инсталирања и активирања АВГ Веб ТунеУп-а, приметићете да више не можете да мењате почетну страницу, стартујете параметре или тражите провајдере.

Главни разлог зашто се те промене обављају је новац, а не сигурност корисника. АВГ зарађује када корисници претражују и кликну на огласе на прилагођеном претраживачу који су креирали.

Ако овоме додате да је компанија недавно у ажурирању политике приватности најавила да ће прикупљати и продавати - не препознатљиве - корисничке податке трећим странама, на крају ћете добити застрашујући производ сам.

Безбедност питање

Гооглеов запосленик поднео је извештај о грешкама 15. децембра наводећи да АВГ Веб ТунеУп онемогућава веб безбедност за девет милиона Цхроме корисника. У писму АВГ-у написао је:

Извињавам се због мог оштрог тона, али заиста нисам одушевљен што се ово смеће инсталира за кориснике Цхроме-а. Проширење је толико лоше покварено да нисам сигуран да ли бих требао да га пријавим као рањивост или тражим од тима за злоупотребу проширења да истражи да ли је то ПП.

Без обзира на то, забринут сам што ваш сигурносни софтвер онемогућава веб безбедност за 9 милиона корисника Цхроме-а, очигледно тако да можете отети поставке претраживања и нову картицу.

Могуће је више очигледних напада, на пример, овде је тривијални универзални ксс у АПИ-ју за „навигацију“ који може омогућити било којој веб локацији да извршава скрипту у контексту било којег другог домена. На пример, аттацкер.цом може да чита е-пошту са маил.гоогле.цом или цорп.авг.цом или било чега другог.

У основи, АВГ доводи у опасност кориснике Цхроме-а због његовог проширења, што би вероватно требало да учини прегледавање веба сигурнијим за Цхроме кориснике.

АВГ је одговорио поправком неколико дана касније, али је одбијен јер није у потпуности решио проблем. Компанија је покушала да ограничи изложеност прихватањем захтева само ако порекло одговара авг.цом.

Проблем са исправком је био у томе што је АВГ верификовао само ако је авг.цом укључен у порекло које нападачи могу да искористе користећи поддомене које укључују стринг, нпр. Авг.цом.ввв.екампле.цом.

Гоогле-овим одговором је било јасно да је у питању више.

Предложени код не захтева сигурно порекло, што значи да дозвољава // или // протоколе приликом провере имена хоста. Због тога мрежни човјек у средини може преусмјерити корисника на //аттацк.авг.цом и доставити јавасцрипт који отвара картицу до сигурног хттпс подријетла, а затим уметнути код у њу. То значи да мушкарац у средини може напасти сигурне хттпс странице попут ГМаил, Банкарство и тако даље.

Да будем потпуно јасан: то значи да су АВГ корисници ССЛ искључили.

Други покушај ажурирања АВГ-а 21. децембра прихватио је Гоогле, али Гоогле је за сада онемогућио уграђене инсталације јер су истражена могућа кршења правила.

Завршне речи

АВГ је угрозио милионе Цхроме корисника и није успео да испоручи одговарајућу закрпу први пут што није решило проблем. То је прилично проблематично за компанију која покушава да заштити кориснике од претњи на Интернету и локално.

Било би занимљиво видети колико су користна или не сва проширења софтвера за безбедност која се инсталирају заједно са антивирусним софтвером. Не бих се изненадио да су се вратили резултати да чине више штете него што корисницима пружају користи.

Сада ви : Које антивирусно решење користите?